Dariusz Rycek

Standardy ISO wokół łańcucha dostaw

O problemach w łańcuchach dostaw w post pandemicznej rzeczywistości było już co najmniej kilka ciekawych artykułów i wpisów, w tym te prezentowane przez #BiznesDialog, do których warto wracać. Temat ten jest także przedmiotem działań ze strony ISO.org, gdyż odbudowa łańcuchów dostaw potrzebuje wsparcia ze strony standaryzacji przy budowie nowego ładu w globalnych łańcuchach dostaw. Tym bardziej, że ta sfera działalności biznesowej wymaga lepszej organizacji niż w wielu innych sferach biznesu, po to aby zapewnić bezpieczeństwo w całym łańcuchu dostaw. Informatyzacja i bezpieczeństwo procesów stanowi tutaj duże wsparcie w tej odbudowie.

Poprzez zmiany w organizacji prac w komitetach technicznych ISO, zarówno w ISO/TC 292 – Security and resilience, jak i ISO/IEC JTC 1/SC 27 – Information security, cybersecurity and privacy protection, opracowano normy/wytyczne/wymagania, które kontekstowe odnoszą się do ich profilu, ale podejmujące tematykę łańcucha dostaw. W ramach prac tego pierwszego komitetu w ostatnich dwóch latach opracowano dwie poniższe pozycje, o których już wspominaliśmy we wcześniejszych wpisach na Linkedin, czy też na niniejszej stronie firmowej:

- ISO/TS 22318:2021 – Security and resilience — Business continuity management systems — Guidelines for supply chain continuity management,

- ISO 28000:2022 – Security and resilience — Security management systems — Requirements.

ISO 27036-2 Relacje z dostawcami

Ale tym razem kilka słów chcielibyśmy poświęcić wydanej w czerwcu br. normie przynależnej do drugiego z wymienionych powyżej komitetów technicznych. Jest nią norma z podrodziny ISO 27036-x, norm serii ISO 27000, a mianowicie ISO/IEC 27036-2, o której szerzej poniżej. Normy z tej podrodziny podnoszą temat relacji z dostawcami w tematyce cyberbezpieczeństwa. Co prawda funkcjonują one już blisko dekadę na runku ale pod innym wspólnym zakresem „Information technology — Security techniques — Information security for supplier relationships”. Od ubiegłego roku po wydaniu normy ISO/IEC 27036-1:2021 mamy już zmienioną grupę tematyczną na „Cybersecurity — Supplier relationships”. Należą do niej:

- ISO/IEC 27036-1:2021 – Cybersecurity — Supplier relationships — Part 1: Overview and concepts,

- ISO/IEC 27036-2:2022 – Cybersecurity — Supplier relationships — Part 2: Requirements,

- ISO/IEC DIS 27036-3 – Cybersecurity — Supplier relationships — Part 3: Guidelines for hardware, software, and services supply chain security (już na etapie 40.20 – głosowania DIS w ciągu 12 tygodni),

- ISO/IEC 27036-4:2016 – Information technology — Security techniques — Information security for supplier relationships — Part 4: Guidelines for security of cloud services (jeszcze na etapie 90.93, czyli potwierdzenia ważności starego wydania, a więc przed całkowitą zmianą).

Skupmy się jednak na normie z rozszerzeniem 2. Obszary i tematy IT, które znajdują się w domenie usługowej dostawców mogą stanowić coraz większy obszar ryzyka dla nabywców, bo administrowanie sieciami, organizacja i prowadzenie SOC’ów, czy też dev-ops (wytwarzanie oprogramowania), etc. powinno traktować jako część własnego biznesu realizowanego … w innej lokalizacji. Dlatego relacje między nabywcami a dostawcami nawiązane w celu nabycia różnych produktów i usług mogą powodować ryzyko związane z bezpieczeństwem informacji zarówno dla dla tych pierwszych, jak i dla tych drugich. Ryzyko to wynika z wzajemnego dostępu do aktywów drugiej strony, takich jak informacje i systemy informatyczne, a także z różnic w celach biznesowych i podejściach do bezpieczeństwa informacji. Ryzykiem tym powinny zarządzać wszystkie strony umowy. Dokument ten, mający charakter wymagania ma swój cel:

- określa podstawowe wymagania w zakresie bezpieczeństwa informacji dotyczące definiowania, wdrażania, obsługi, monitorowania, przeglądu, utrzymywania i doskonalenia relacji z dostawcami i nabywcami;

- ułatwia wzajemne zrozumienie podejścia drugiej strony do bezpieczeństwa informacji oraz tolerancji na ryzyko związane z bezpieczeństwem informacji;

- odzwierciedla złożoność zarządzania ryzykiem, które może mieć wpływ na bezpieczeństwo informacji w relacjach z dostawcami i nabywcami;

- jest przeznaczony dla każdej organizacji, która chce ocenić bezpieczeństwo informacji w relacjach z dostawcami lub nabywcami;

- nie jest przeznaczony do celów certyfikacji !!!;

- ma służyć określeniu pewnej liczby zdefiniowanych celów w zakresie bezpieczeństwa informacji, które mają zastosowanie do relacji między dostawcą a nabywcą i które stanowią podstawę do uzyskania pewności.

Podstawowe wymagania ISO 27036-2

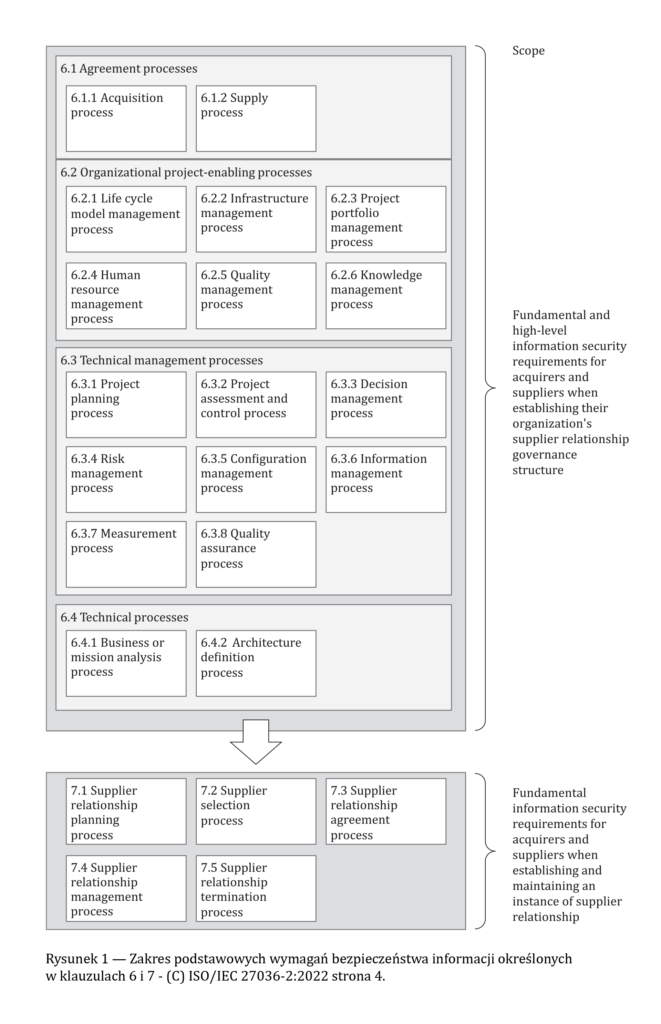

Poza pierwszymi czterema typowymi punktami dla standardów, czyli zakres, terminy i definicje, stosowane skróty w artykule 5 – Struktura dokumentu omówiono 2 kluczowe artykuły tej normy: 6 – Bezpieczeństwo informacji w zarządzaniu relacjami z dostawcami, oraz 7 – Bezpieczeństwo informacji w przypadku relacji z dostawcami.

Jak napisano w normie w art. 5.1 „… W punkcie 6 określono podstawowe i wysokopoziomowe wymagania w zakresie bezpieczeństwa informacji mające zastosowanie do zarządzania wieloma relacjami z dostawcami. Każdy z procesów wymienionych w klauzuli 6 może być stosowany do poszczególnych relacji z dostawcami w dowolnym momencie cyklu życia tych relacji, na podstawie odpowiedniej oceny ryzyka. Wymagania te są ustrukturyzowane zgodnie z procesami cyklu życia określonymi w normie ISO/IEC/IEEE 15288. Wymagania te powinny być stosowane przez nabywcę i dostawcę w celu zapewnienia, że organizacje te są w stanie zarządzać ryzykiem w zakresie bezpieczeństwa informacji wynikającym z relacji z dostawcą….”

Z kolei pozostałe punkty tego artykułu, czyli 5.2 opisują cel klauzuli 7, która określa podstawowe wymagania dotyczące bezpieczeństwa informacji mające zastosowanie do nabywcy i dostawcy w kontekście pojedynczego przypadku relacji z dostawcą. Wymagania te są ustrukturyzowane na podstawie cyklu życia relacji z dostawcami. Ostatni punkt 5.3, określa natomiast związek pomiędzy klauzulą 6 a klauzulą 7 przedstawiony na poniższym rysunku, i opisuje zakres podstawowych wymagań bezpieczeństwa informacji w związku z procesami zdefiniowanymi w klauzulach 6 i 7.

ISO 27001 vs. ISO 27036 w kontekście A.15.1

Patrząc na wymagania art. A.15.1 normy ISO/IEC 27001:2013 oraz dobrych praktyk zdefiniowanych w ISO/IEC 27002:2017 (co prawda zmienionej w 2022 roku), aż się prosi aby przypatrzeć się regulacjom wewnętrznym w tym zakresie przez pryzmat propozycji ujętej w opisywanej normie. Sama konstrukcja normy pokazuje zakres ustrukturyzowanej tematyki w niej zawartej, jak np.:

6 Bezpieczeństwo informacji w zarządzaniu relacjami z dostawcami, a w nim procesy:

- Procesy zawierania umów: Proces nabywania, Proces dostaw;

- Organizacyjne procesy wspomagające realizację projektów: Proces zarządzania modelem cyklu życia, Proces zarządzania infrastrukturą, Proces zarządzania portfelem projektów, Proces zarządzania zasobami ludzkimi, Proces zarządzania jakością, Proces zarządzania wiedzą,

- Procesy zarządzania technicznego: Proces planowania projektu, Ocena projektu i proces kontroli, Proces zarządzania decyzjami, Proces zarządzania ryzykiem, Proces zarządzania konfiguracją, Proces zarządzania informacją, Proces pomiarowy, Proces zapewniania jakości.

- Procesy techniczne: Proces analizy biznesowej lub analizy misji, Proces definiowania architektury

7 Bezpieczeństwo informacji w relacjach z dostawcami

Każdy z procesów opisany jest za pomocą : Cel / Dane wejściowe / Działania / Dane wyjściowe, a zdefiniowano 5 procesów – Proces planowania relacji z dostawcami, Proces wyboru dostawcy, Proces zawierania umów z dostawcami, Proces zarządzania relacjami z dostawcami, Proces zakończenia współpracy z dostawcą.

Nie będziemy opisywać dokładnie poszczególnych klauzul gdyż jest to objęte licencją, ale już powyższe informacje powinny zaciekawić co bardziej ambitne osoby odpowiedziane za system zarządzania do sięgnięcia po niego. Oczywiście rozwijając swój system zarządzania bezpieczeństwem informacji można korzystać z rozwiązań innych standardów skupionych wokół CIS oraz NIST, jednakże dla zapewnienia ich spójności warto przyjrzeć się nowej normie.

Zapraszamy do współpracy

Zespół QSCert Poland / Centre of Excellence.

Bibliografia:

ISO/IEC 27036-2:2022 – Cybersecurity — Supplier relationships — Part 2: Requirements (https://www.iso.org/standard/82060.html)